V nadväznosti na sériu článkov o novej technológii Active Directory - RODC (radiče domény len na čítanie) by som sa chcel dotknúť témy politiky replikácie hesla - politiky replikácie hesiel (PRP). Predvolene nie sú na RODC uložené žiadne užívateľské ani počítačové heslá (okrem vlastného počítačového účtu a špeciálneho účtu krbtgt). Účelom tejto komplikácie je zvýšenie úrovne bezpečnosti, pretože ak dôjde k ohrozeniu RODC, nebudete sa báť, že cenné informácie padnú do rúk útočníka..

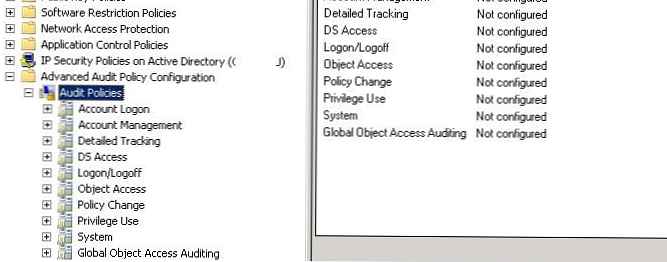

Alebo by bolo pekné, keby existovala možnosť replikovať používateľov na ich webovú stránku s cieľom, že aj keď by bolo odpojené pripojenie WAN k ústrediu, mohli by sa prihlásiť. Sú to tieto nastavenia, ktoré môžete vidieť v konzole ADUC na karte Vlastnosti v účte RODC na karte heslo

replikácie Pravidlá (PRP). Tu môžete určiť, ktoré heslá z ktorých používateľov by sa mali replikovať do tohto RODC a ktoré nie.

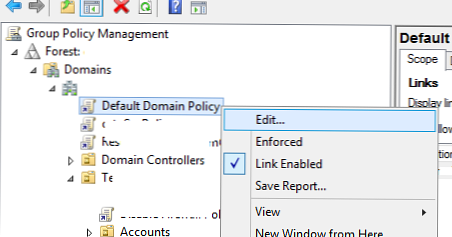

Tieto nastavenia je možné zadať aj pri inštalácii roly RODC pomocou súboru odpovedí bezobsluhy pomocou nasledujúcich parametrov:

PasswordReplicationDenied =

PasswordReplicationAllowed =

Ak chcete získať ďalšie informácie, môžete použiť kartu pokročilý, tu nájdete, na ktorých účtoch je možné autentifikovať RODC, ako aj ďalšie užitočné informácie, ktoré vám pomôžu optimálne nakonfigurovať PRP. pútko výsledný politika môžete zadať používateľské meno a zistiť, či sa heslo tohto používateľa uloží do vyrovnávacej pamäte na RODC alebo nie.

Keď RODC dostane žiadosť o prihlásenie, pokúsi sa replikovať poverenia z bežného radiča domény Windows 2008 s povolením zápisu. Tento radič pristupuje k PRP a pokúsi sa určiť, či by sa tieto poverenia tohto používateľa mali replikovať do RODC. Ak je povolená, štandardné DC replikuje poverenia do RODC a RODC ich ukladá do miestnej pamäte. Následné overenie totožnosti užívateľa sa potom vykoná pomocou vyrovnávacej pamäte na RODC a nedostatok prepojenia na normálny DC už nie je kritický..

Nevýhodou však nie je spôsob, ako vyčistiť medzipamäť hesiel v radiči domény RODC. Jedinou vecou, ktorú môže v tomto prípade urobiť správca služby Active Directory, je resetovanie hesiel všetkých účtov, ktoré sú uložené v pamäti cache, potom sa medzipamäť na RODC stane irelevantnou a tieto údaje nemožno použiť na vstup do systému. Rovnaký postup sa musí vykonať pred opätovnou inštaláciou kompromitovaného modulu RODC. Je to oveľa jednoduchšie ako manuálne zistiť, ktoré heslá účtov boli uložené v pamäti RODC. Ak sa pokúsite odstrániť RODC z konzoly ADUC, pred vami sa zobrazí nasledujúce okno:

A potom aký druh funkcie Prepoluateheslá? Predstavte si situáciu, keď má vaša pobočka viac ako 100 používateľov a pridali ste ich skupinu do programu PRP. Povedzme, že v tejto vetve máte 100 používateľov a pridali ste ich skupiny PRP. A aby sme nečakali na každého používateľa na vstup do systému, môžeme dať pokyn radičovi domény, aby okamžite začal replikovať heslá. Fungujú tiež Prepoluateheslámožno použiť pri preprave nového servera RODC z centrálneho dátového centra do pobočky, aby sa počas hromadného prihlásenia používateľa znížilo zaťaženie kanála WAN..