Všetky články - Strana 386

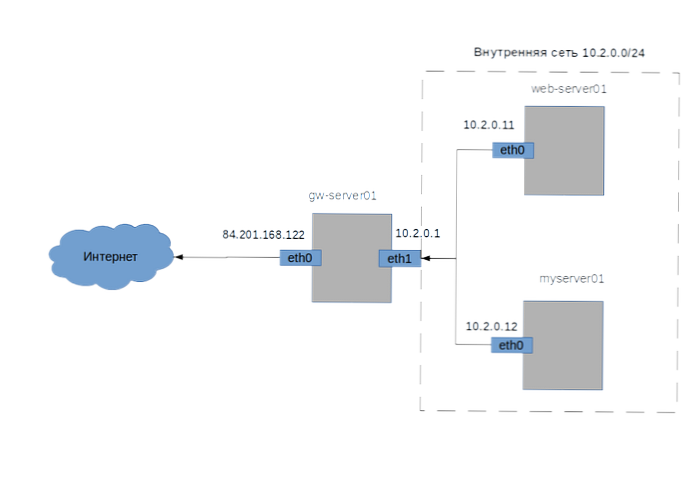

Konfigurácia internetovej brány s NAT a port forwarding na CentOS 7

V tomto článku sa budeme zaoberať procesom usporiadania a konfigurácie jednoduchej internetovej brány založenej na systéme CentOS 7.x. Táto brána umožní používateľom z lokálnej siete prístup na internet, ako aj...

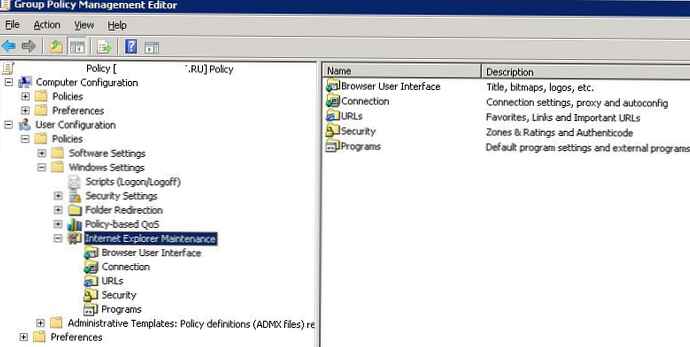

Čítaj viacNakonfigurujte program Internet Explorer 11 pomocou GPO v doméne

Spočiatku pre centralizovanú konfiguráciu nastavení programu Internet Explorer (najčastejšie sa konfigurujú nastavenia servera proxy), politika skupiny použila túto zásadu v prostredí domény. Údržba programu Internet Explorer, ktorý bol v užívateľskej...

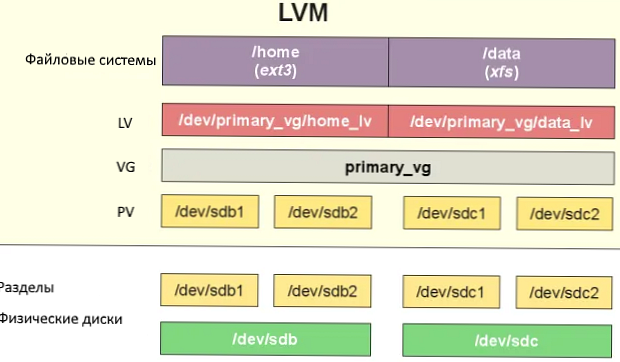

Čítaj viacKonfigurujte a spravujte oddiely LVM v systéme Linux

LVM (Logical Volume Manager) - subsystém operačného systému linux, čo vám umožňuje používať rôzne oblasti fyzického pevného disku alebo rôzne pevné disky ako jeden logický zväzok. LVM je zabudovaný do...

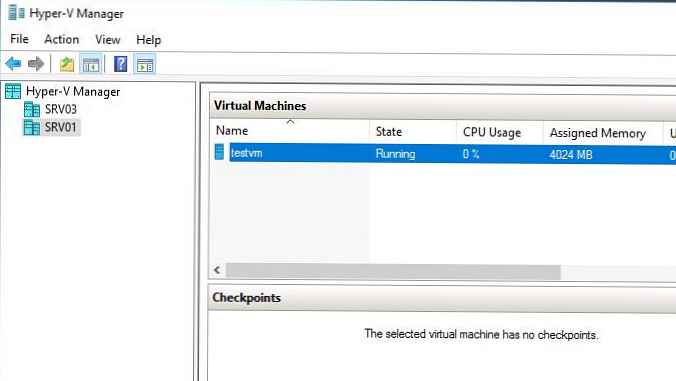

Čítaj viacKonfigurácia Hyper-V Live Migration bez klastra

Technológia Live Migration vo virtualizačnom systéme Hyper-V vám umožňuje presunúť bežiaci virtuálny počítač medzi hostiteľmi Hyper-V bez prerušenia jeho činnosti a dostupnosti služieb. V starších verziách Hyper-V sa virtuálny stroj...

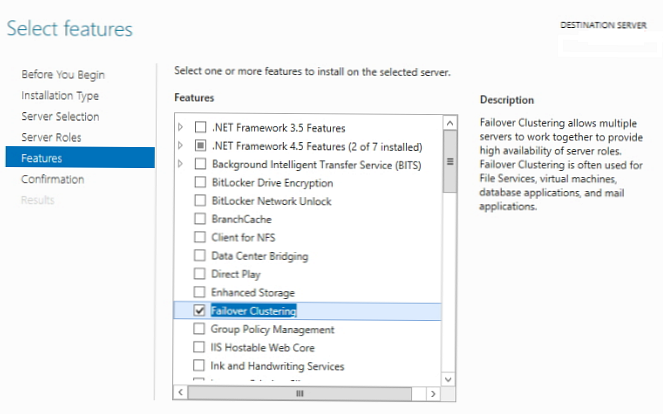

Čítaj viacNakonfigurujte skupiny vždy na dostupnosti na serveri SQL Server

V tomto článku sa pozrieme na postupnú inštaláciu a konfiguráciu skupín dostupnosti. Vždy zapnuté v serveri SQL Server v systéme Windows Server 2019 zvážte scenáre zlyhania a množstvo ďalších súvisiacich...

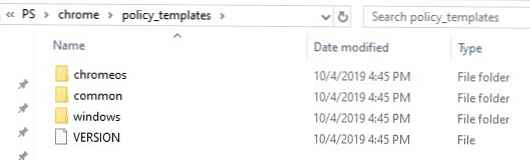

Čítaj viacPrispôsobte si prehliadač Google Chrome pomocou šablón skupinových pravidiel ADMX

V tomto článku sa zoznámime Šablóny pre správu skupinovej politiky, poskytované spoločnosťou Google, ktoré to umožňujú centrálne spravujte nastavenia prehliadača Chrome v doméne Active Directory. Používanie šablón GPO ADMX pre...

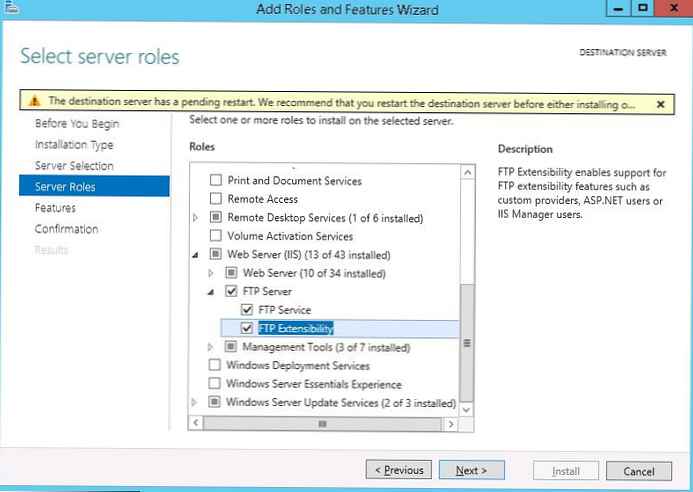

Čítaj viacKonfigurácia servera FTP s izoláciou používateľa v systéme Windows Server 2016/2012 R2

Aj keď protokol FTP, Jeden z najstarších protokolov je už 40 rokov starý a používa sa všade tam, kde je potrebný jednoduchý protokol na prenos súborov. Server FTP je možné...

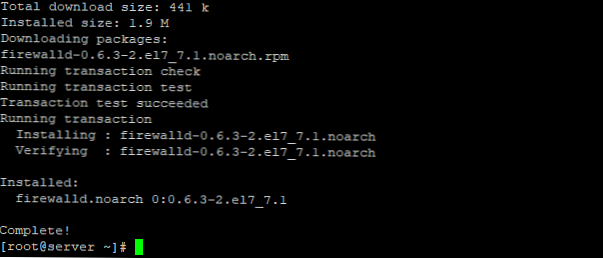

Čítaj viacNakonfigurujte FirewallD na serveri pomocou CentOS 8 a 7

Počnúc CentoOS 7 sa objavil nový nástroj na konfiguráciu pravidiel filtrovania prenosu. firewalld. Odporúča sa používať na správu pravidiel iptables. V systéme CentOS 8 sa namiesto štandardného balíka na filtrovanie...

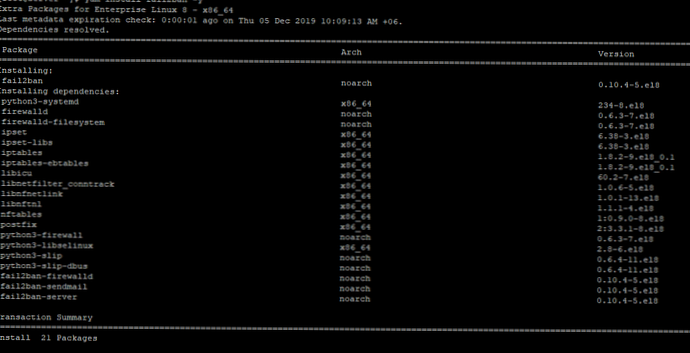

Čítaj viacKonfigurácia Fail2Ban v systéme Linux na ochranu SSH, Apache, MySQL, Exim

fail2ban umožňuje zablokovať prístup k serveru alebo spusteným službám na základe analýzy prístupových protokolov a pripojení. Fail2Ban dokáže automaticky vytvoriť pravidlá brány firewall na blokovanie konkrétnych adries IP, ak sú...

Čítaj viacNakonfigurujte dôveryhodné certifikáty SSL / TLS na ochranu pripojení RDP

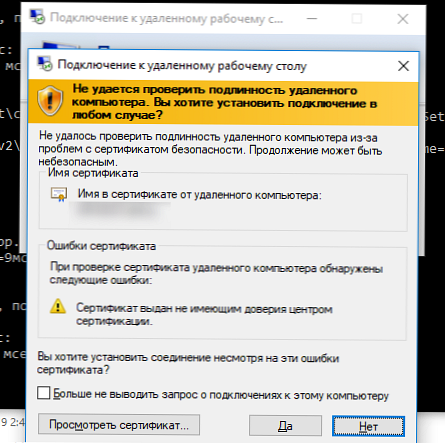

V tomto článku si ukážeme, ako používať dôveryhodné certifikáty SSL / TLS na ochranu pripojení RDP k počítačom a serverom Windows v doméne Active Directory. Tieto certifikáty použijeme namiesto certifikátov...

Čítaj viac