V tomto článku sa budeme baviť o zaujímavom triku v systéme Windows OS, ktorý vám umožní vykonať akýkoľvek príkaz so systémovými právami priamo na prihlasovacej obrazovke Windows pred tým, ako prejdete autorizačným postupom. Tento postup sa samozrejme dá použiť na dobré účely (napríklad na rýchle obnovenie hesla správcu), ale môže ho použiť aj útočník, ktorý po získaní prístupu do vášho systému si môže nechať podobnú prístupovú konzolu, ktorú je dosť ťažké zistiť. Okamžite urobte rezerváciu, že nejde o klasickú zraniteľnosť alebo otvor, ale jednoducho o zakrivenie architektúry Windows.

Technikou hackovania je použitie funkcie „Sticky Keys“ (funkcia aktivácie lepkavých klávesov, ktorá sa v systéme Windows aktivuje päťnásobným stlačením klávesu [Shift]). Nahradením spustiteľného súboru Sticky Keys - sethc.exe iným súborom môžete zaistiť, že namiesto spustenia pomocného programu na aktiváciu lepkavých kľúčov sa spustí požadovaný program. Skúsme použiť podobnú techniku na otvorenie okna príkazového riadka priamo na prihlasovacej obrazovke systému Windows.

Postup výmeny súboru je nasledujúci (ak je systém nainštalovaný v inej oblasti ako C: opravte príkazy):

- Vytvorte záložnú kópiu súboru skopírovaním do koreňového adresára jednotky C:

kópia c: \ windows \ system32 \ sethc.exe c: \

- Nahraďte súbor sethc.exe súborom príkazového riadka,

copy / y c: \ windows \ system32 \ cmd.exe c: \ windows \ system32 \ sethc.exe

Ďalším spôsobom použitia hacku je inštalácia debuggeru pre sethc.exe, to sa dá urobiť príkazom:

REG ADD "HKLM \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Možnosti spustenia súboru obrázka \ sethc.exe" / v Debugger / t REG_SZ / d "C: \ windows \ system32 \ cmd.exe"

Potom reštartujeme systém a päťkrát stlačíme kláves SHIFT na prihlasovacej obrazovke systému Windows, čím sa spustí okno príkazového riadka, ktorým sme nahradili program sethc.exe. Všetko kúzlo spočíva v tom, že príkazový riadok sa spúšťa s oprávneniami SYSTEM, čím získame plný prístup k počítaču a môžeme spustiť čokoľvek, dokonca aj prostredie prehliadača Explorer.!

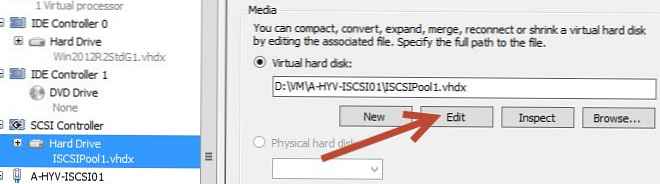

Toto je pomerne stará diera v bezpečnostnom systéme Windows, keď rôzne systémové aplikácie nie sú spúšťané z obmedzeného účtu, ale z všadeprítomného SYSTÉMU. Podobný trik bude fungovať na Windows 7 aj Windows Server 2008 R2 a Windows 8 Consumer Preview. A čo je obzvlášť zaujímavé, bude to fungovať aj pri terminálnom pripojení k serveru prostredníctvom relácie RDP (obrazovka nižšie)!

Rozsah použitia takejto techniky na nahradenie spustiteľných súborov systému je dostatočne široký. Systém môžete zabezpečiť vypnutím lepivých klávesov nalepených na počítači (to sa dá vykonať prostredníctvom ovládacieho panela).