Používatelia Windows by mali venovať zvýšenú pozornosť certifikátom nainštalovaným v počítači. Nedávne škandály s certifikátom Lenovo Superfish, Dell eDellRoot a Comodo PrivDog ešte raz naznačujú, že používateľ musí byť opatrný nielen pri inštalácii nových aplikácií, ale musí tiež jasne pochopiť, aký softvér a certifikáty sú v systéme predinštalované výrobcom zariadenia. Inštaláciou falošných alebo špeciálne vygenerovaných certifikátov môžu útočníci vykonávať útoky typu MiTM (človek v strede), zachytávať prenos (vrátane HTTPS), umožňovať spúšťanie škodlivého softvéru a skriptov atď..

Tieto certifikáty sa zvyčajne inštalujú do archívu dôveryhodných koreňových certifikačných autorít systému Windows. Pozrime sa, ako môžete skontrolovať úložisko certifikátov Windows pre certifikáty tretích strán.

Vo všeobecnosti v sklade certifikátov Dôveryhodné koreňové certifikačné orgány Musia byť prítomné iba dôveryhodné certifikáty overené a zverejnené spoločnosťou Microsoft ako súčasť programu Program dôveryhodných koreňových certifikátov spoločnosti Microsoft. Ak chcete skontrolovať prítomnosť certifikátov tretích strán v úložisku certifikátov, môžete použiť obslužný program Sigcheck (z balíka nástrojov Sysinternals).

- Stiahnite si nástroj Sigcheck z webovej stránky spoločnosti Microsoft (https://technet.microsoft.com/en-us/sysinternals/bb897441.aspx)

- Rozbaľte archív Sigcheck.zips do ľubovoľného adresára (napríklad C: \ install \ sigcheck \)

- Otvorte príkazový riadok a prejdite do adresára pomocou obslužného programu: cd C: \ install \ sigcheck \

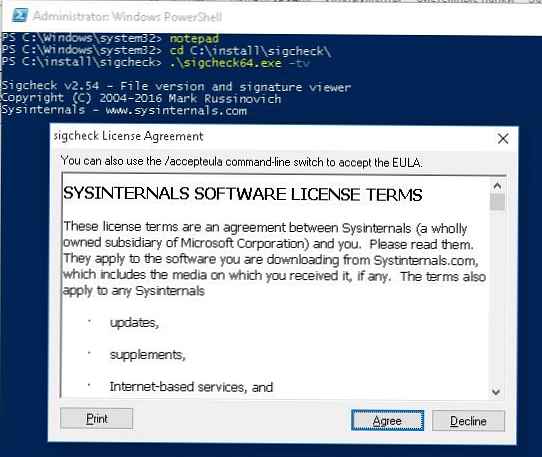

- Na príkazovom riadku spustite príkaz

sigcheck.exe-tv, alebosigcheck64.exe -tv(v 64-bitových verziách systému Windows) - Pri prvom štarte vás obslužný program sigcheck požiada o prijatie podmienok používania

- Potom sa pomôcka stiahne z webovej stránky spoločnosti Microsoft a umiestni jej archívny adresár. authrootstl.kabína so zoznamom koreňových certifikátov MS vo formáte Zoznam dôveryhodných certifikátov.rada. Ak počítač nemá priame pripojenie na internet, súbor authrootstl.cab si môžete stiahnuť nezávisle na adrese http://download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/authrootstl.cab a ručne umiestniť do adresára pomocných programov. SigCheck

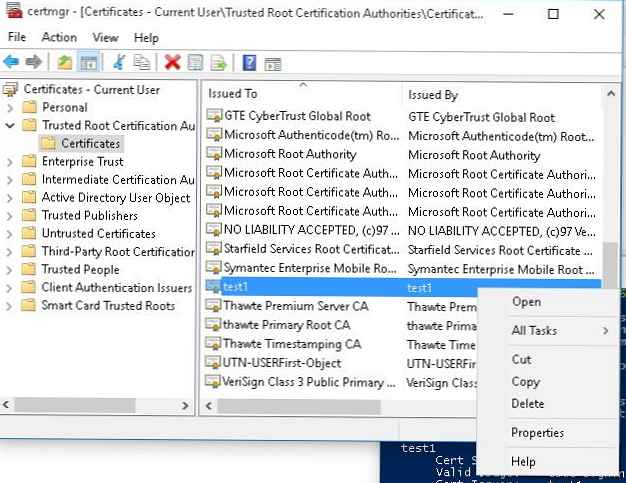

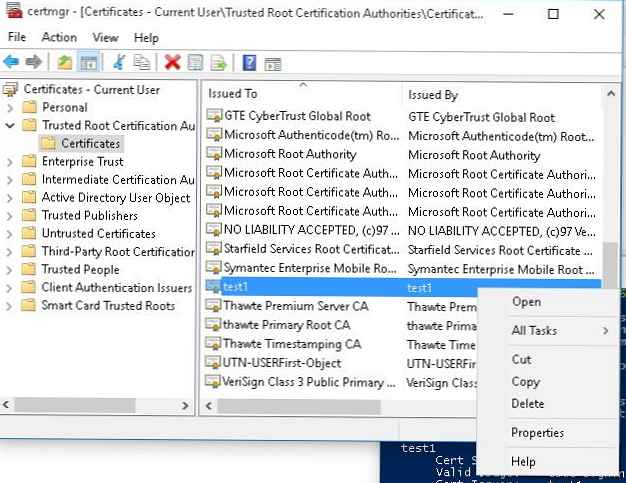

- Obslužný program porovná zoznam certifikátov nainštalovaných v počítači so zoznamom koreňových certifikátov MSFT v súbore authrootstl.cab. V prípade, že sú certifikáty tretích strán prítomné v zozname koreňových certifikátov počítača, spoločnosť SigCheck zobrazí ich zoznam. V našom príklade je na počítači jeden certifikát s názvom test1 (Toto je certifikát s vlastným podpisom vytvorený pomocou rutiny cmdlet New-SelfSignedCertificate, ktorú som vytvoril na podpísanie skriptového kódu PowerShell.)

- Každý nájdený certifikát tretej strany by sa mal analyzovať z hľadiska jeho nevyhnutnosti tak, že sa nachádza v dôveryhodnom zozname. Odporúča sa tiež pochopiť, ktorý program je nainštalovaný a používa ho.rada. V prípade, že je počítač súčasťou domény, koreňové certifikáty internej certifikačnej autority CA a ďalšie certifikáty integrované do obrazu systému alebo distribuované podľa skupinových politík, ktoré môžu byť z pohľadu MSFT nedôverčivé, budú pravdepodobne v zozname „tretích strán“..

- Ak chcete tento certifikát odstrániť z dôveryhodného zoznamu, otvorte konzolu správy certifikátov (msc) a rozbaľte kontajner dôveryhodný koreň osvedčenie úrady (Dôveryhodné koreňové certifikačné orgány) -> certifikáty a vymažte certifikáty nájdené spoločnosťou SigCheck.

Kontrola skladu certifikátov pomocou obslužného programu SigCheck by sa preto mala vykonávať na všetkých systémoch, najmä na počítačoch OEM s predinštalovaným OS a rôznymi zostavami Windows distribuovanými prostredníctvom populárnych sledovačov torrentov..