Ochrana pred zneužitím (Využite stráž) - Toto je nová funkcia programu Windows Defender vo Windows 10 1709, čo je kombinovaná a vylepšená verzia nástroja spoločnosti Microsoft pre EMET. Exploit Guard je navrhnutý tak, aby chránil váš počítač pred zneužitím a infikoval váš systém škodlivým softvérom. Nemusíte osobitne aktivovať ochranu pred zneužitím, k tomu dôjde automaticky, ale iba pri zapnutom programe Windows Defender.

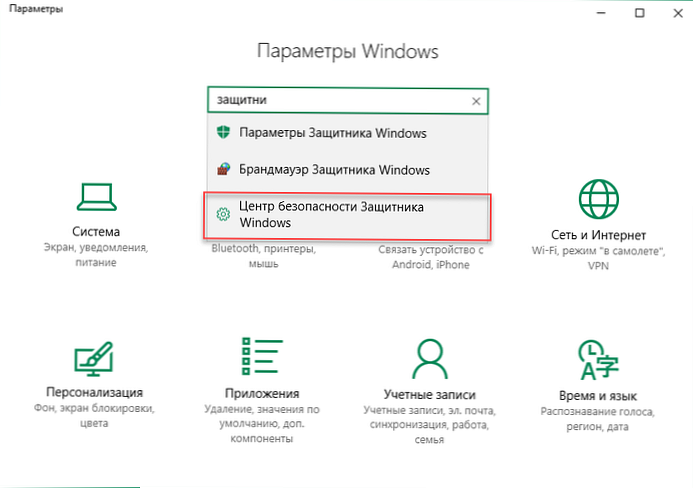

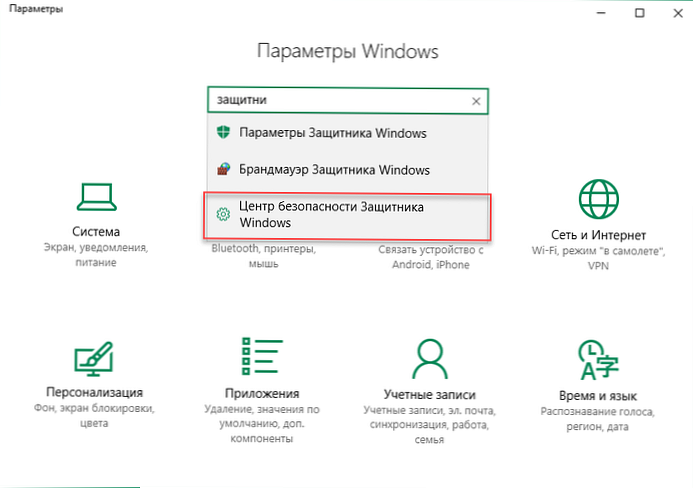

Predvolené nastavenia nástroja Exploit Guard môžete zmeniť v Centre zabezpečenia programu Windows Defender.

- Môžete k nemu pristupovať cez ponuku Štart alebo Nastavenia (Windows + I). Nastavenia sa vykonajú prostredníctvom Centra zabezpečenia a nie nastavení aplikácie Defender. Pri používaní Rýchleho vyhľadávania to nezabudnite..

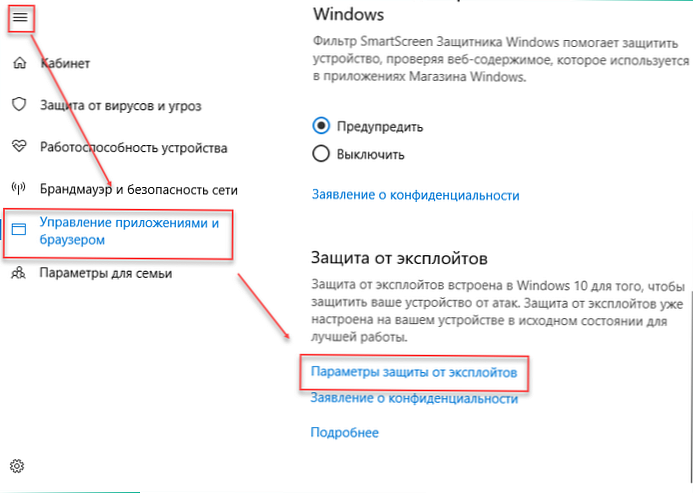

- V zobrazenom okne prejdite do ponuky „Spravovať aplikácie a prehliadač“.

- Prejdite nadol a vyberte položku „Nastavenia prevencie zneužitia“.

V počítači existujú dve hlavné kategórie na zmenu konfigurácie. Zoberme si podrobnejšie každú z nich..

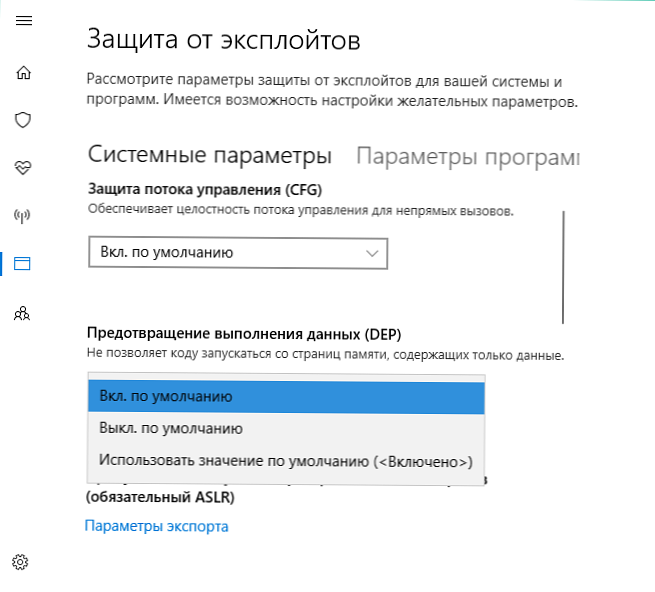

Parametre systému

Tu sa zobrazuje zoznam mechanizmov ochrany Windows, ktoré má užívateľ k dispozícii. Stav sa zobrazuje vedľa neho - zapnuté, vypnuté. k dispozícii:

- CFG. Ochrana toku riadenia a zabezpečenie jeho integrity pri uskutočňovaní nepriamych hovorov (predvolene zapnuté).

- SEHOP. Kontrola reťazcov výnimiek a zabezpečenie integrity počas odosielania.

- DEP. Prevencia spúšťania údajov (predvolene zapnutá).

- Povinné ASLR. Vynútiť náhodné rozdelenie obrázkov, ktoré sa nezhodujú / DYNAMICBASE (predvolene vypnuté).

- Nízka ASLR. Náhodné rozdelenie pamäte. (predvolene zapnuté).

- Skontrolujte integritu haldy. Ak sa zistí poškodenie, proces sa automaticky ukončí. (predvolene zapnuté).

Užívateľ ich môže zakázať samostatne.

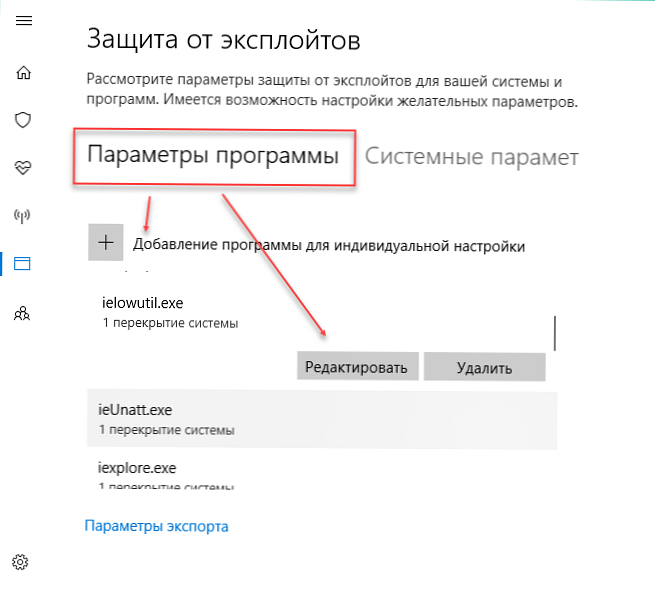

Nastavenia programu

V tejto časti môžete samostatne upravovať ďalšie nastavenia ochrany pre každý spustiteľný súbor a pridať ich do zoznamu vylúčení. Ak je softvér v konflikte s ktorýmkoľvek modulom aktivovaným v systémových parametroch, môžete ho zakázať. Súčasne zostanú nastavenia ostatných programov rovnaké.

Táto možnosť funguje na rovnakom princípe ako výnimky v nástroji Microsoft EMET. V predvolenom nastavení sú tu už niektoré bežné programy Windows..

Do zoznamu môžete pridať nový spustiteľný súbor kliknutím na tlačidlo „Pridať program pre jednotlivé nastavenia“. Uveďte názov programu alebo presnú cestu k nemu. Potom sa objaví v zozname.

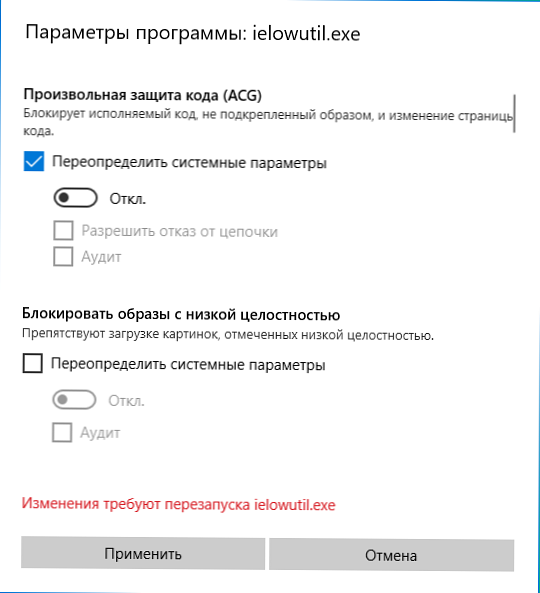

Užívateľ môže editovať parametre pre každý jednotlivý program. Ak to chcete urobiť, vyberte ho zo zoznamu a kliknite na „Upraviť“, potom násilne vypnite / zapnite požadovanú možnosť. Program je možné zo zoznamu výnimiek odstrániť..

Na úpravu sú k dispozícii iba tie parametre, ktoré nie je možné konfigurovať prostredníctvom kategórie System. Pre niektoré možnosti je k dispozícii Audit. Po jeho aktivácii Windows zaznamená udalosti do systémového denníka, čo je vhodné pre ďalšiu analýzu..

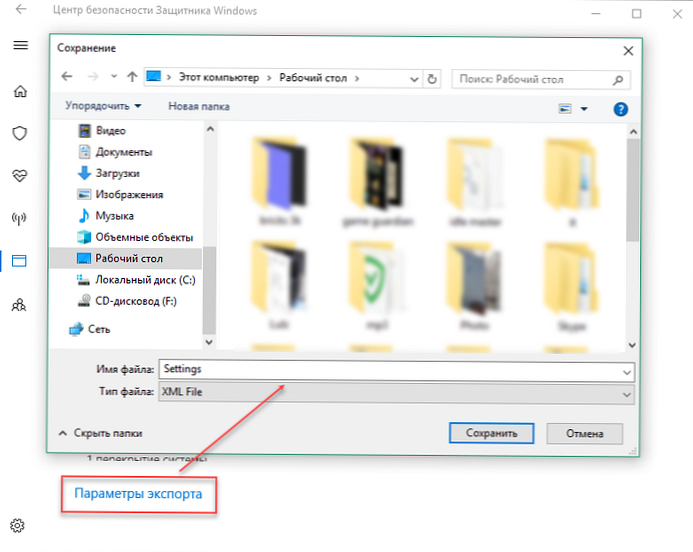

Import a export nastavení

Aktuálne nastavenia programu Exploit Guard môžete exportovať prostredníctvom Centra zabezpečenia programu Windows Defender. Stačí kliknúť na príslušné tlačidlo a uložiť súbor vo formáte XML.

Nastavenia môžete exportovať aj pomocou príkazového riadku Windows PowerShell. Existuje príkaz:

Get-ProcessMitigation -RegistryConfigFilePath C: \ Users \ Alex \ Desktop \ Settings.xml

Ak chcete importovať, musíte cmdlet vymeniť dostať na sada a podobne ako v príklade uveďte názov a cestu k súboru.

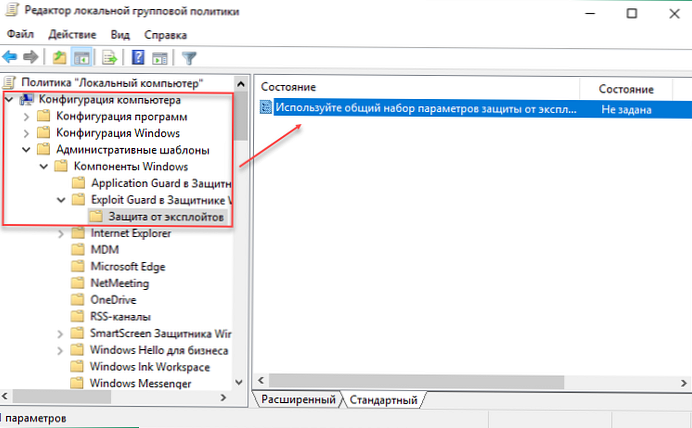

Existujúci súbor XML s nastaveniami môžete nainštalovať pomocou editora lokálnej skupiny gpedit.msc:

- Na ľavej strane obrazovky prejdite do vetvy editora Konfigurácia počítača -> Šablóny pre správu -> Súčasti systému Windows -> Ochrana pred zneužitím v programe Windows Defender -> Ochrana pred zneužitím. Otvorená politika Použite spoločnú skupinu možností ochrany pred zneužitím.

- Zmeňte hodnotu na „Enabled“ a do zobrazeného poľa zadajte cestu alebo adresu URL k existujúcemu súboru XML s konfiguráciou..

Uložte zmeny kliknutím na „Použiť“. Nastavenia sa prejavia okamžite, takže nie je potrebné reštartovať počítač.

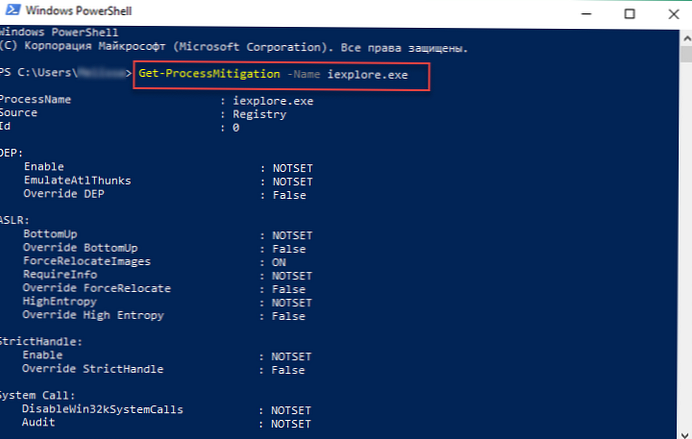

Nakonfigurujte Exploit Guard pomocou PowerShell

Na úpravu zoznamu bezpečnostných modulov môžete použiť príkazový riadok Windows PowerShell..

K dispozícii sú nasledujúce príkazy:

Get-ProcessMitigation -Name iexplore.exe- Získajte zoznam všetkých ochranných opatrení pre vybraný proces. V tomto príklade je iexplore.exe, môžete zadať akékoľvek iné. Namiesto názvu programu môžete zadať presnú cestu.- stáť NOTSET (nenastavené) pre kategóriu systémových parametrov znamená, že sú nastavené predvolené hodnoty, pre kategóriu programov by ste mali zadať parameter, ku ktorému budú priradené ochranné opatrenia.

- -sada s extra tímom ProcessMitigation slúži na úpravu každej jednotlivej hodnoty. Ak chcete aktivovať SEHOP pre konkrétny spustiteľný súbor (v našom príklade test.exe) na adrese C: \ Users \ Alex \ Desktop \ test.exe, použite príkaz v PowerShell:

Set-ProcessMitigation -Name C: \ Users \ Alex \ Desktop \ test.exe - Enable SEHOP - Ak chcete toto opatrenie použiť na všetky súbory a nie na konkrétny program, použite príkaz:

Set-Processmitigation -System -Enable SEHOP - -umožniť - zapnúť, -zakázať - vypnutie.

- cmdlet -Remove Používa sa na obnovenie predvolených nastavení a je uvedený hneď po -názov.

- -umožniť alebo -zakázať AuditDynamicCode - povoliť alebo zakázať audit.

Pri zadávaní príkazov nezabudnite, že každý jednotlivý parameter merania musí byť oddelený čiarkou. Ich zoznam si môžete zobraziť tu v PowerShell. Zobrazia sa po zadaní príkazu. Get-ProcessMitigation -Name process_name.exe.