V tomto článku sa budeme baviť o bezpečnostnej technológii Windows s názvom SEHOP, ktorá môže komplikovať úlohu útočníka, ktorý sa rozhodne hacknúť váš systém. Technológia SEHOP - štruktúrované výnimka psovod prepísať ochrana (ochrana pred prepísaním nástroja na spracovanie štrukturálnych výnimiek) je technológia zameraná na ochranu pred zneužitím, ktorá má blokovať pomerne často používanú techniku hackovania systémov Windows.- Prepíše sa.

Skúsme krátko pochopiť, čo je to technológia. SEH. SEH - Manipulácia so štruktúrovanými výnimkami (riešenie štrukturálnych výnimiek) je mechanizmus v systéme Microsoft Windows, ktorý umožňuje aplikáciám získať kontrolu nad výskytom softvérových a hardvérových výnimiek, napríklad vykonávanie zakázaných pokynov, delenie nulou, obmedzený prístup k pamäti atď. a tieto chyby spracovať nezávisle bez použitia operačného systému systém. Technológia SEH umožňuje programátorom ovládať spracovanie výnimiek a je tiež nástrojom na ladenie. Ak výnimka nebude spracovaná, aplikácia havaruje a používateľ uvidí známe okno s chybou „Program vykonal neplatnú operáciu a bude zatvorený“..

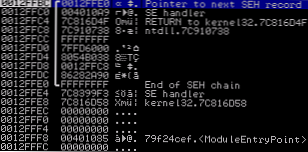

Ukazovatele na obslužné rutiny SEH sa väčšinou nachádzajú v zásobníku v rámcoch SEH a prepracovaná vyrovnávacia pamäť môže tieto obslužné rutiny prepísať. Útočníci sa môžu uchýliť k prepisovaniu rámcov SEH, aby sa zmocnili kontroly zmenou ovládača SEH a / alebo potlačili zlyhanie programu, keď nastane výnimka (čím sa odhalí útok).

Technológia, ktorú hackeri používajú na prepísanie obsluhujúcich pracovníkov SEH, sa nazýva prepísanie manipulátora štruktúry (Exception Handler - SEH). s Prepíše sa Útočník môže preniesť kontrolu na škodlivý kód, ktorý je vložený prostredníctvom akejkoľvek dostupnej zraniteľnosti (zvyčajne prostredníctvom pretečenia vyrovnávacej pamäte).

V systéme Windows Server 2003 existovala špeciálna technológia na ochranu proti pretečeniu vyrovnávacej pamäte, ktorá funguje na základe SEH (implementuje sa teda aj mnoho ďalších typov ochrany). Hacker, ktorý zachytáva manipulátor SEH a nahradí ho jeho vlastnou, obchádza túto ochrannú technológiu, ktorá jednoducho nefunguje.

V boji proti prepísaniu SEH spoločnosť Microsoft v roku 2009 pracovala na špeciálnej technológii SEHOP. Túto technológiu zaviedli systémy Windows Vista SP1, Windows Server 2008 a všetky nasledujúce verzie systému Windows. V predvolenom nastavení však SEHOP je povolený iba na serverových platformách (Windows Server 2008/2008 R2 / 2012).

Počas behu programu sa používa mechanizmus na ochranu proti prepísaniu obsluhy štruktúrnych výnimiek. To znamená, že vám umožňuje chrániť aplikácie bez ohľadu na to, či boli zostavené pomocou moderných bezpečnostných nástrojov, ako napríklad / SAFESEH, alebo bez nich. Ďalej je potrebné poznamenať, že 64-bitový kód nie je týmto typom útoku ovplyvnený, t. SEHOP chráni iba 32-bitové aplikácie, vrátane aplikácií bežiacich pod Wow64 na 64-bitových systémoch.

Na klientskych platformách je SEHOP vypnutý kvôli nekompatibilite s niektorými verziami klientskeho softvéru. Je potrebné poznamenať, že všetok moderný softvér je napísaný so zreteľom na špecifiká architektúry SEHOP, aby sa zvýšila bezpečnosť vášho systému Windows, mal by byť povolený systém SEHOP. V prípade, že po aktivácii tohto ochranného mechanizmu sa začnú objavovať rôzne chyby v aplikačnom softvéri, bohužiaľ, nie sú kompatibilné so systémom ochrany pred prepisovaním SEH. V takom prípade sa pokúste upustiť od nekompatibilného softvéru (alebo ho aktualizujte na novšiu verziu, deaktivujte SEHOP pre samostatný proces alebo pre všetkých)..

Ako aktivovať SEHOP vo Windows pre všetky aplikácie

Technológiu zabezpečenia SEHOP môžete povoliť úpravou registra (nezabudnite, že v systéme Windows Server 2012/2008 R2 / 2008 je táto funkcia už aktivovaná)

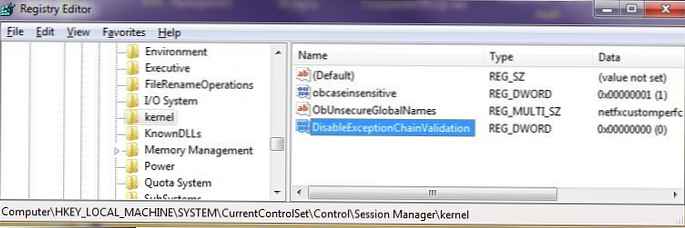

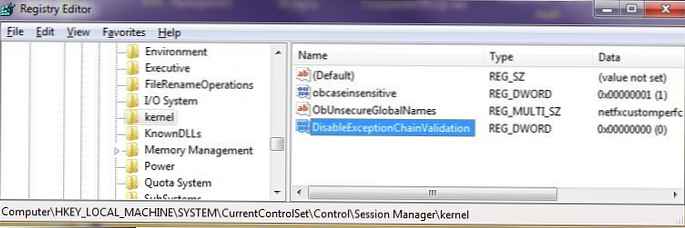

- Otvorte Editor databázy Registry regedit.exe

- Choďte do vetvy HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Session Manager \ kernel

- Nájdite kľúč DisableExceptionChainValidation, ak chýba, vytvorte ho (typ - Dword, meno - DisableExceptionChainValidation)

- Nastavte kľúč DisableExceptionChainValidation na 0 (povoliť SEHOP).

- Zatvorte editor databázy Registry a reštartujte počítač

V prípade, že niektoré programy po reštarte prestanú fungovať, skúste ich aktualizovať a ak to nepomôže, vypnite funkciu SEHOP nastavením kľúča DisableExceptionChainValidation na 1.

Okrem toho nezabudnite, že niektoré aplikácie nemusia kvôli SEHOPu fungovať správne. V prípade, že nechcete SEHOP úplne deaktivovať, môžete túto funkciu deaktivovať pre konkrétne procesy.

SEHOP pre jeden proces

Ak chcete zakázať SEHOP pre samostatný proces, otvorte editor databázy Registry a prejdite do vetvy:

- Pre 32-bitové Windows HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Možnosti spustenia súboru obrázka

- Pre 64-bitové Windows HKEY_LOCAL_MACHINE \ SOFTWARE \ Wow6432 Uzol \ Microsoft \ Windows NT \ CurrentVersion \Možnosti spustenia obrazového súboru

Vo vnútri vetvy obraz súbor poprava možnosti vytvorte novú vetvu s názvom procesu, pre ktorý chcete vyhodiť výnimku SEHOP (napríklad skype.exe). V tejto sekcii vytvorte nový kľúč DisableExceptionChainValidation a dať jej hodnotu 1 (čím deaktivujete SEHOP pre proces skype.exe).

Hodnota 0 - povoliť proces SEHOP.